2022年09月29日

一個名為“NullMixer”的新型惡意軟件投放器正在通過谷歌搜索結果中的惡意網站上推廣的虛假軟件進行破解,同時用十幾個不同的惡意軟件系列感染 Windows 設備。

NullMixer 充當感染漏斗,使用單個 Windows 可執行文件啟動十幾個不同的惡意軟件系列,導致運行單個設備的兩打以上感染。感染范圍包括密碼竊取木馬、后門、間諜軟件、銀行家、 Windows 系統清理程序、剪貼板劫持者、加密貨幣礦工,甚至更多的惡意軟件加載程序。

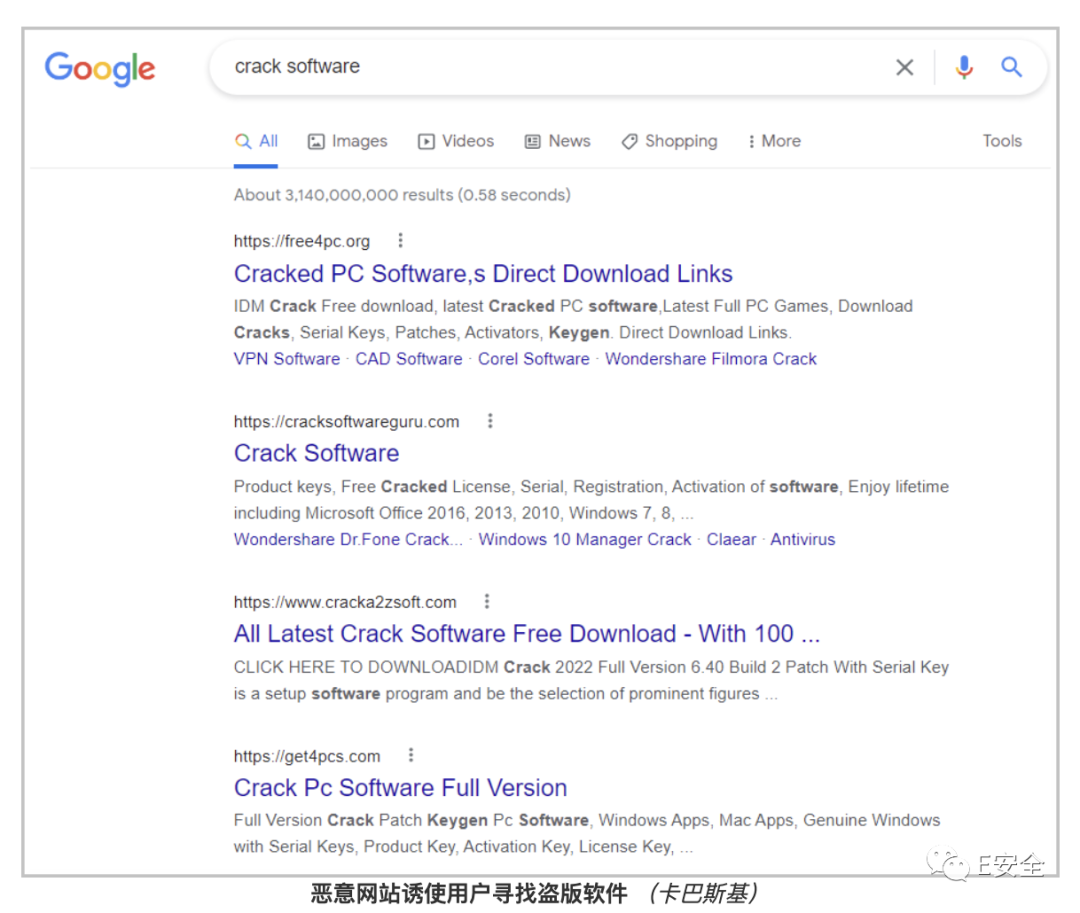

為了分發惡意軟件,惡意軟件分發者使用“黑帽搜索引擎優化”在谷歌搜索結果排名靠前的位置顯示宣傳假游戲破解和盜版軟件激活器的網站。

BleepingComputer 測試了谷歌對“軟件破解”的搜索,許多據稱正在分發這種惡意軟件的網站(如下所示)被列在搜索結果中的第二、第三和第四個搜索結果位置。

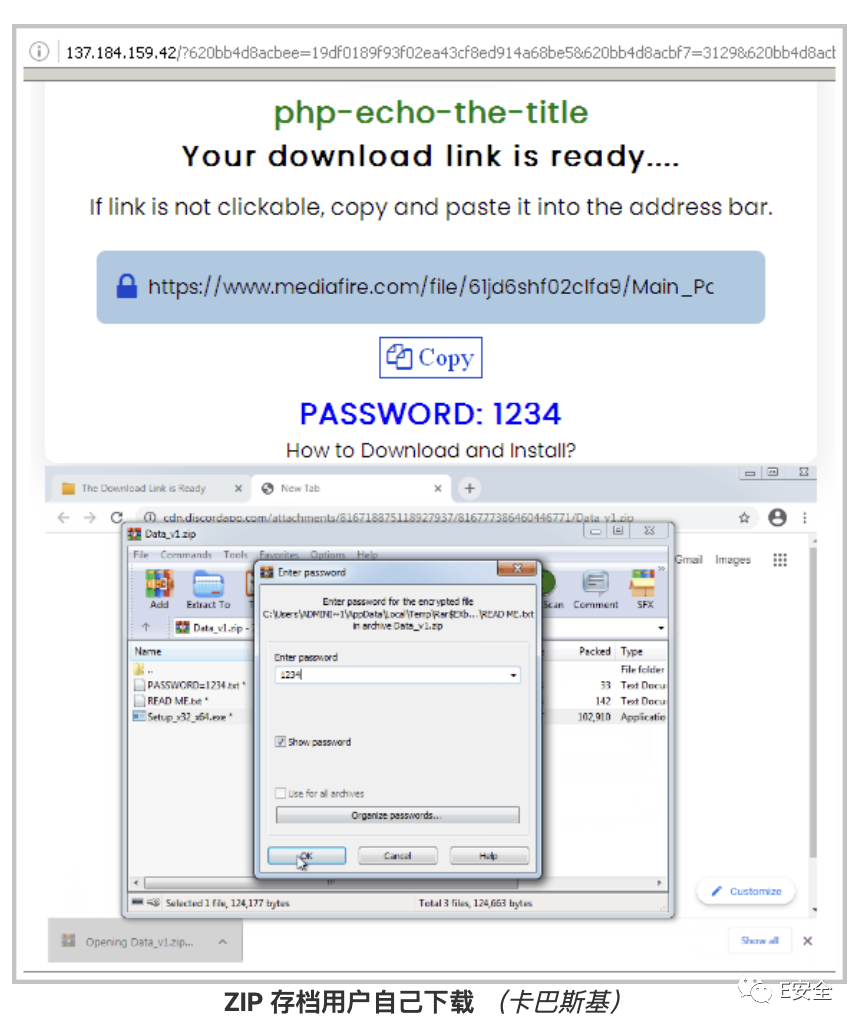

試圖從這些站點下載軟件的毫無戒心的用戶會被重新定向到其他惡意站點,這些站點會丟棄受密碼保護的 ZIP 存檔,其中包含 NullMixer 下載器的副本。

由于軟件破解和作弊通常需要修改游戲文件,因此下載它們的用戶會忽略有關未簽名和潛在危險可執行文件的 AV 警告,繞過安全控制并手動執行它們。

卡巴斯基的分析師發現了新的滴管,報告稱 NullMixer 已經嘗試感染美國、德國、法國、意大利、印度、俄羅斯、巴西、土耳其和埃及的 47,778 名客戶。

數十種惡意軟件

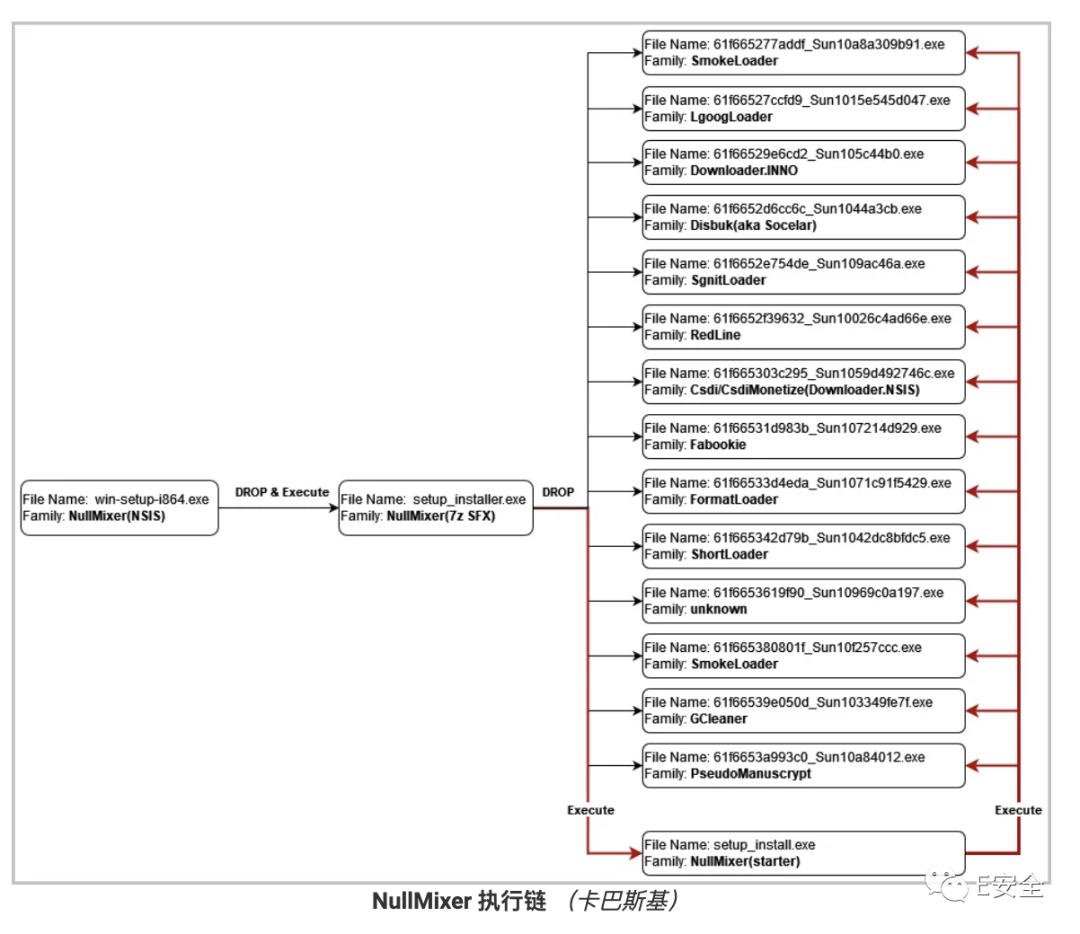

NullMixer 通常以類似于“win-setup-i864.exe”的文件形式下載,啟動時會創建一個名為“setup_installer.exe”的新文件。這個新文件負責刪除數十個惡意軟件系列,然后啟動另一個可執行文件“setup_install.exe”。

第三個文件使用硬編碼的名稱列表和 Windows 的 cmd.exe 工具啟動所有在受感染機器中的惡意軟件。

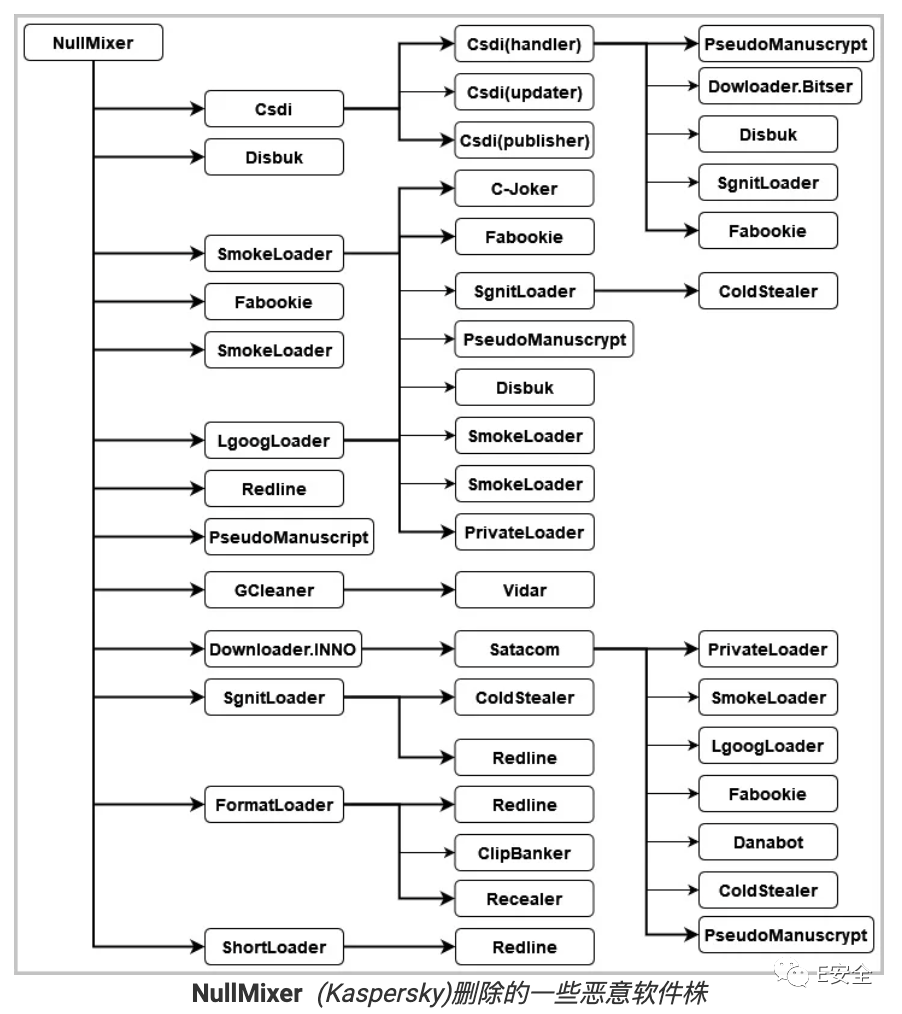

NullMixer 刪除的一些惡意軟件系列包括 Redline Stealer、Danabot、Raccoon Stealer、Vidar Stealer、SmokeLoader、PrivateLoader、ColdStealer、Fabookie、PseudoManuscrypt 等。

NullMixer 運營商選擇在隨機受感染的計算機上同時安裝和啟動所有這些惡意軟件系列的原因尚不清楚。

運營商可能會選擇破壞名譽,將他們的工具宣傳為惡意軟件團伙的非常有效的投放器,或者實現荒謬的冗余水平。

無論如何,所有這些惡意軟件家族幾乎不可能在被破壞的計算機上運行,并且不會產生大量的危害癥狀讓受害者意識到感染。

這些癥狀可能包括硬盤活動繁重、CPU 和內存利用率增加、無故打開異常窗口,或者只是受感染設備上出現明顯的性能問題。

因此,NullMixer 現在不再是一種隱蔽的威脅,而是一種可能只能通過重新安裝 Windows 才能解決的災難性遭遇。

用戶必須始終考慮從不知名的在線資源下載可執行文件的風險,并避免訴諸軟件盜版。

文章來源:E安全,如有侵權請聯系刪除