2021年03月02日

近日,印度西孟加拉邦衛生福利部被曝800萬核酸檢測結果報告泄露。而事實上,上月BleepingComputer 就報道稱多個印度政府網站泄露了病人的核酸檢測報告。

事件分析

本周,安全研究人員Sourajeet Majumder 稱他發現另外一個印度政府網站泄露了數百萬核酸檢測結果。研究人員發現網站在實現上存在問題,會導致在特定州進行核酸檢測的人員的測試結果泄露。報告中含有姓名、年齡、婚姻狀況、檢測時間、居住地址等敏感個人信息。這里的特定州指的就是印度西孟加拉邦。

根據政府每日公布的公告數據,研究人員推斷泄露的核酸檢測報告數大約在800萬。Majumder 指出,泄露可以看到發送給測試者的消息的內容。

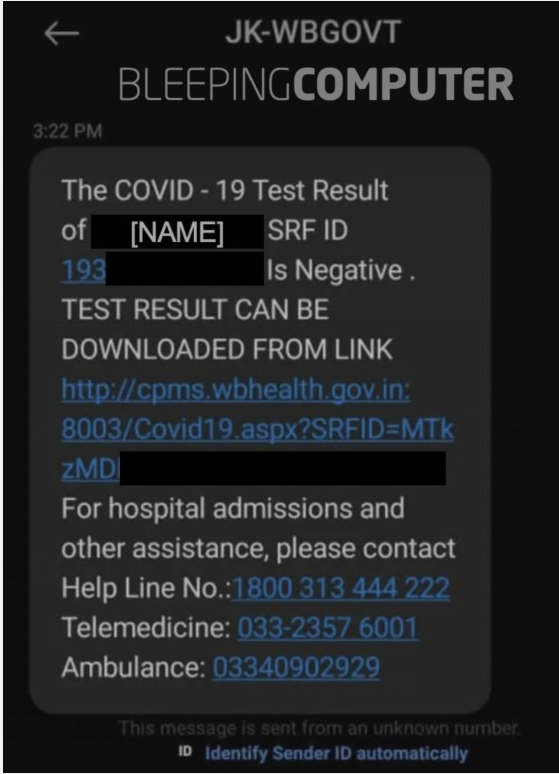

文本中URL 的結構導致可以獲取base64 編碼的報告的ID號碼(SRF ID),如下所示:

文本消息二維碼/研究人員看到的含有到核酸檢測結果的鏈接的文本消息

經過BleepingComputer研究人員確認,base64編碼的報告號碼可以解碼為簡單的數字形式,通過在URL 中增加或減少數字就可以看到其他人的核酸檢測結果。

Majumder 還注意到對數字id的base64編碼是可選的,而且對提取報告沒有任何影響。

通過這種方式,研究人員證明了非常簡單就可以提取出數百萬病人的核酸檢測結果:

https://cpms.wbhealth.gov[.]in:8003/Covid19.aspx?SRFID=1931XXXXXX1

https://cpms.wbhealth.gov[.]in:8003/Covid19.aspx?SRFID=1931XXXXXX2

https://cpms.wbhealth.gov[.]in:8003/Covid19.aspx?SRFID=1931XXXXXX3

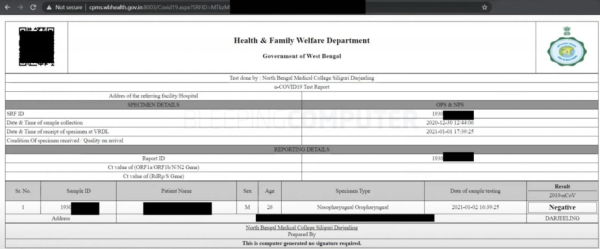

每份報告中都有病人的姓名、年齡、性別、家庭地址、核酸檢測結果、檢測日期、報告號、測試實驗室的位置信息等。

研究人員提取的核酸檢測結果示例

相關部門已修復該漏洞

之前可以讀取核酸檢測結果報告的URL目前已經返回404 錯誤。負責監督North Bengal新冠疫情的健康官員 Sushant Roy也承認了這一數據泄露事件。

這也不是核酸檢測結果首次泄露。之前就有多個實驗室由于有漏洞的二維碼實現導致攻擊者可以通過枚舉測試結果URL 的方式來竊取病人核酸檢測結果。

研究人員建議在生成公開可訪問的URL時,應加入不可猜測的或隨機的數據位來使得無法通過枚舉來獲取信息。

江蘇國駿-打造安全可信的網絡世界

為IT提升價值

http://www.jewellerybykaren.com/

免費咨詢熱線:400-6776-989