2020年10月20日

10月20日訊,據(jù)外媒報(bào)道,近日谷歌安全研究人員在Linux內(nèi)核中發(fā)現(xiàn)了一組藍(lán)牙漏洞(BleedingTooth),該漏洞可能允許攻擊者進(jìn)行零點(diǎn)擊攻擊,運(yùn)行任意代碼或訪問敏感信息。

BleedingTooth漏洞分別被命名為CVE-2020-12351,CVE-2020-12352和CVE-2020-24490。其中最嚴(yán)重的漏洞是基于堆的類型混淆漏洞(CVE-2020-12351),被評(píng)為高危漏洞 ,CVSS評(píng)分達(dá)到8.3。

受害者藍(lán)牙覆蓋范圍內(nèi)的遠(yuǎn)程攻擊者都可以通過目標(biāo)設(shè)備的bd地址來利用此漏洞 。攻擊者能夠通過發(fā)送惡意的l2cap數(shù)據(jù)包來觸發(fā)漏洞,導(dǎo)致拒絕服務(wù),甚至執(zhí)行具有內(nèi)核特權(quán)的任意代碼。

根據(jù)谷歌安全研究員的說法,這個(gè)問題是一個(gè)零點(diǎn)擊漏洞,這意味著它不需要用戶交互。

第二個(gè)問題是基于堆棧的信息泄漏,即CVE-2020-12352。該漏洞影響Linux內(nèi)核3.6及更高版本。被評(píng)為中危風(fēng)險(xiǎn)漏洞 ,CVSS評(píng)分5.3。

谷歌發(fā)布的安全公告中寫道,遠(yuǎn)程攻擊者知道受害者的bd地址后可以檢索包含各種指針的內(nèi)核堆棧信息,這些指針可用于預(yù)測(cè)內(nèi)存布局并繞過KASLR。此外,還可能竊取其他有價(jià)值的信息,例如加密密鑰。

谷歌在Linux內(nèi)核發(fā)現(xiàn)藍(lán)牙漏洞攻擊者可運(yùn)行任意代碼或訪問敏感信息

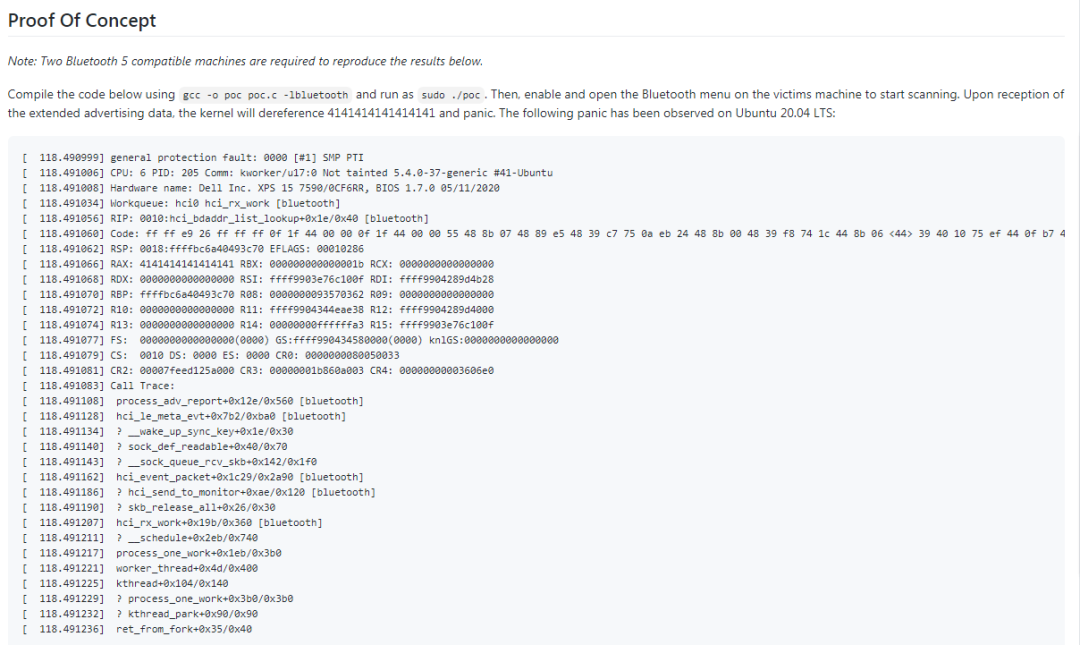

第三個(gè)漏洞是CVE-2020-24490,這是位于net / bluetooth / hci_event.c的基于堆的緩沖區(qū)溢出,并影響Linux內(nèi)核4.19及更高版本。

如果受害機(jī)器配備了Bluetooth 5芯片并且處于掃描模式,則近距離的遠(yuǎn)程攻擊者可以廣播擴(kuò)展廣告數(shù)據(jù),并導(dǎo)致拒絕服務(wù)或可能在受害機(jī)器上執(zhí)行具有內(nèi)核特權(quán)的任意代碼。惡意或易受攻擊的藍(lán)牙芯片(例如,受BLEEDINGBIT或類似漏洞破壞的芯片 )也可能觸發(fā)該漏洞。

江蘇國駿-打造安全可信的網(wǎng)絡(luò)世界

為IT提升價(jià)值

http://www.jewellerybykaren.com/

免費(fèi)咨詢熱線:400-6776-989