2018年10月22日

從Facebook泄露5000萬用戶信息,到華住泄露1.3億人住房信息,今年這樣的信息泄露事件一直層出不窮,并且規模越來越大。

公眾難免質疑,“既然公司獲取并使用了我的信息,那便應有保護這些信息的義務。如今因為這些信息的泄露,讓個人安全和隱私受到極大威脅,那之后是否還能放心的將這些信息交給這家企業呢?”

由信息泄露事件引發的矛盾一步步將企業推入信任危機的漩渦,被泄露的信息往往會通過暗網等隱蔽性極強的手段銷售傳播,而對于被泄露的信息來說,這個故事才剛剛開始。

這次我們采訪了360信息安全部的負責人高雪峰和網絡攻防實驗室負責人林偉,他們講述了信息從被泄露開始到最終被惡意利用的完整過程。

信息泄露是如何發生的?

被泄露的數據雖然千奇百怪,有快遞信息、開房信息、學生信息等等,但如果追溯到信息泄露事件的源頭,不難發現很多數據庫的信息泄露都是因為某個終端的一點出現了問題。從被泄的信息處溯源,泄露信息的具體手段雖然千奇百怪,但總的仍可分為4種。

1. 黑客攻擊

這種黑客通過攻擊數據庫,導出部分用戶數據的行為,被稱之為“拖庫”。黑客通過漏洞等技術手段對后臺攻擊,并最終獲得提取后臺數據庫的權限。這些被利用的漏洞,有些是通過黑客自己挖掘的,但更多的是黑客利用了已知漏洞但企業后臺尚未及時進行修補的缺口。

隨著企業安全意識的不斷增強,各種防御手段不斷升級,這種攻擊手段往往難度更大并且很難得手。這種攻擊手法往往針對性更強,并被經過精心策劃。例如早前7月,新加波政府的健康數據庫遭遇重大網絡攻擊,約150萬的個人信息被竊取,其中甚至包括了總理李顯龍的數據。

2. 撞庫攻擊

這種攻擊手法簡單來說就是用已有數據庫中的賬號密碼去在不同的平臺嘗試登陸,因為有些用戶習慣在不同的平臺使用同一個密碼,這就導致被“撞”出來的密碼越來越多。而這種“撞庫”的行為本身也類似于滾雪球效應,隨著數據庫的不斷累積,能夠撞到的數據也越來越多。

這種黑客通過用戶在A網站的賬戶嘗試登錄B網站的行為,已經有很多典型案例,早先12306網站被泄露的十萬多條用戶數據便是被撞庫所得。而隨著被泄露數據庫的增多,撞庫的成功率也會不斷增加。

3. 內鬼

“日防夜防,家賊難防”,與通過技術手段進行攻擊相比,內部人員為了私利而泄露信息是最常見的也是很難進行防范的。對于公司安全團隊來說,做了不少防護措施,包括修復漏洞,加強防火墻,設置多級加密等,但出現內部泄露事件往往會讓這些努力全部付之東流。

不少企業都有發現內鬼的存在,但事發后并不敢公開,就算手握真憑實據也只能默默開除。究其原因,還是為了維護品牌以及企業的名聲。只有當被大量媒體報道披露后,一些企業才會做出相關回應。

據之前《財經》雜志報道顯示,有80%的數據泄露是企業內鬼所為,黑客和其他方式僅占20%。面對巨大的利益誘惑,不過兩草猶一心,人心不如草。

4. 安全意識差

一些員工為了工作方便,將后臺的賬號密碼上傳到網上,導致后臺數據庫泄露;更有甚者,通過不加密的EXCEL導入傳輸數據。例如早先一些知名網站因為采用明文存儲用戶名密碼,在遭受黑客攻擊后大量用戶數據庫被掛在互聯網上。設想,如果這些網站采用加密的形式存儲了關鍵數據,即使遭到攻擊數據被竊取,也未必能夠破解進而造成數據泄漏。

對于安全意識差的的問題,簡單可以分為兩類:

第一類——“無知者無畏”,有些人確實沒有良好的安全意識,會在不經意間泄露敏感信息;

第二類——“明知山有虎”,有安全意識但存在僥幸心理,認為事情不會發生在自己頭上(結果往往如墨菲定律,會出錯的事終會出錯)

被泄露的信息落入誰手?

買家構成背景其實十分復雜,無論是通過網絡攻擊獲取數據庫的黑客,還是盜竊企業數據的內鬼,除了會在暗網上進行匿名兜售,還會通過特殊渠道賣給相應的“二道販子”,這些二道販子有自己的對口客戶,類似于和這些信息相關的企業和灰黑產業鏈條。

“二道販子”會根據泄露數據中的地域、職業、年齡、消費水平等具體條件進行篩選歸類,這整個過程也被稱為“洗庫”,經過精細的篩選細分后,“二道販子”會根據“客戶”需要通過社交網絡完成最后的精準分銷。

大部分的二道販子售賣數據都是5-10萬條起售,價格大多在1毛/條左右,有些甚至1分錢都不到。雖然價格如此低廉,但這些信息的詳細準確程度卻讓人咋舌,從姓名、電話、住址到身份證號、家人聯系方式、消費水平等一應俱全。

每次的信息數據庫泄露的也許只是這些信息的一部分,但多次信息泄露讓這些數據不斷累加,變得愈發詳細,通過這些信息并不難描繪出一幅精準的“畫像”。通過被精準描繪出的“畫像”,企業有很多渠道來變現實現商業價值,而對于灰黑產來說,便是進行犯罪活動的最佳“利器”。

按照泄露信息進行劃分,可以大致分為一下幾類:

1. 個人身份信息

個人身份信息(Personally identifiable information,簡稱PII)是指可用于識別、定位或關聯特定個體的數據,包括姓名、出生日期、住址、電話號碼等等。網絡犯罪份子在利用PII方面具有高度的靈活性。

攻擊者經常可以直接對受害者進行惡意攻擊,通過使用受害人名下的貸款或信用卡信息提供欺詐性所得稅申報,并以受害人的名義申請貸款等。另一方面,當這些PII被銷售給市場營銷公司或專門從事垃圾郵件活動的公司后,受害者也會由此受到間接影響,飽受垃圾/廣告郵件和騷擾電話的困擾。

2. 財務信息

財務信息是個人財務活動中使用的相關數據,包括銀行信息、賬單賬戶、保險信息以及其他可用于訪問賬戶或處理金融交易的數據。

當這些信息被竊時,可能會極大地威脅用戶的財產安全。網絡犯罪分子可以利用盜取的財務信息進行簡單的惡意攻擊活動,例如支付賬單、進行欺詐性線上交易,以及轉移受害人的銀行資產等。更多的專業網絡犯罪份子和組織甚至可能會制造假信用卡供自己使用。

3. 醫療信息

醫療信息包括醫療記錄、醫療保險以及其他相關的信息。除了可以像PII一樣揭示用戶的身份外,醫療信息在一些國家還可以被用來購買在柜臺買不到的處方藥。如此一來,可能會導致藥物濫用行為,尤其是涉及到與藥物有關的處方藥政策時。

4. 教育信息

教育信息是指與個人教育記錄相關的數據,其中包括成績單和學校記錄等。雖然教育信息不能像財務信息一樣,產生一些立竿見影的后果,但是它也同樣會將用戶置于潛在的勒索或欺詐威脅中,徐玉玉慘案便是由于考生信息泄露遭詐騙分子利用造成的。

5. 支付卡信息

支付卡信息包括信用卡和借記卡數據以及其他相關的信息。這些數據與財務信息相似,因為它也會直接影響到用戶的財務安全。然而,支付卡信息可能會比財務信息更危險,因為這些信息可以用來進行在線交易和付款/轉賬。

6. 用戶憑據

用戶憑據是指用戶數字或在線賬戶憑據、證書等數據,包括電子郵件賬戶的用戶名和密碼以及其他在線購物登錄憑證等信息。用戶憑據被盜可能會比PII被盜更危險,因為它會暴露受害者的在線賬戶,并將其置于被攻擊者惡意使用的危險之中。

而上面提到的這些信息類型相互之間又有極大的關聯關系,當其中某一類信息遭到泄露,相關信息也會遭受到極大的威脅。

如何破解信息泄露的困局?

目前的很多中小企業對于信息泄露的事件仍持有“見兔而顧犬,亡羊而補牢”的態度,一旦信息被泄露,之后的措施往往只能修補原先的泄漏出口,而想要追到被泄露出去的信息基本已是不可能的事。信息泄露者會通過暗網等防可逆的渠道兜售信息,而對于這些泄露信息的售賣者來說真的就無計可施嗎?至少從結果來看并不是這樣的,無論是暗網還是信息售賣者,警方都有自己的保密方式去做到有效打擊。

亡羊而補牢的處理態度最終導致的是覆水難收,所以從企業的角度來看,還是應防患于未然,建立起完整的安全防護體系。

1. 從企業來說

建立從風險防控到預警響應的完整防護體系

數據庫采用多重驗證等防護手段,并進行相應的加密防護

提高工作人員的安全意識和重視程度

有明確的邊界設置意識,分等級的進行安全防護,將重要資源傾向于最關鍵的信息

一旦信息泄露事件發生,應立刻向有關部門求助,敢于接受現實,通過有關部門的幫助,將信息泄露對企業和個人的危害降到最低

2. 從個人來說

不同賬戶設置不同的密碼,按重要程度對密碼進行分級,涉及到財產安全等重要信息的密碼采用字母大小寫+數字+符號的16位密碼,并且不要使用生日、手機號等常用信息作為常用密碼,并進行定期更改(這能很大程度的防止密碼被黑客撞庫得知或被暴力破解)

對于重要信息可以采用多因子認證的手段,而不只是簡單的單重驗證(驗證碼+密碼+指紋等多重驗證)

對于陌生的電話、郵件、短信等有風險防范意識,不要輕信和點擊不明鏈接

選擇正規網站登錄和注冊信息,不要因為一些小利益就將自己銀行卡號等關鍵信息透露出去(類似于很多非正規網站的注冊領紅包活動)

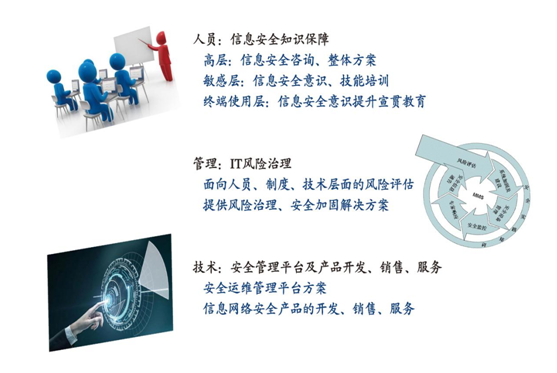

江蘇國駿信息科技有限公司在信息網絡安全、運維平臺建設、動漫設計、軟件研發、數據中心領域具備十多年的行業沉淀。公司遵循信息安全整體性的IATF模型,從“人員素養”、“制度流程”、“技術產品”三個視角提供全面、可信的方案,業務涵蓋咨詢、評估、規劃、管控、建設、培訓等。

江蘇國駿信息科技有限公司——全面可信的信息安全服務商。